Şirketler networklerine gelebilecek saldırıları önleyebilmek için Firewall’lar kullanmaktadırlar.Bu makalemizde sizlere firewall’lar hakkında bilgiler verecek ve KOBİ’lerin ihtiyaçlarına çözüm olabilecek bir firewall’ı tanıtacağım.

Şirketler networkten gelebilecek ataklara karşı kendilerini korumak için firewall (güvenlik duvarı) kullanmaktadırlar.Bir çok firewall’da olması gereken bir kaç özelliği şu şekilde sıralayabiliriz.

· IP filtreleme,

· Port Filtreleme,

· Web Fitreleme,

· İçerik filtreleme

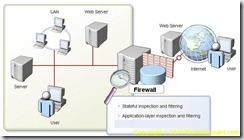

Ayrıca firewall’ları çalışma şekillerine göre 2’e ayırabiliriz.Şema-1’deki resimde bu detayı görebilirsiniz.

· Stateful Inspection Firewall

· Application Layer Firewall

Olarak ayırmak mümkün olacaktır.

Stateful Inspection Firewall, datayı kaynağından hedefine kadar izler.

Application Layer Firewall ise, yalnızca gelen ve giden verinin başlık kısımlarını kontrol eder ve application layerdeki protokolleri kısıtlar.

Şema-1

Ayrıca Firewall’ları donanımsal ve yazılımsal olarakta ikiye ayırabiliriz.

Donanımsal Firewall’lara örnek olarak

· Cisco PIX

· Juniper

· FortiGate

verilebilir.

Yazılımsal Firewall’lara örnek olarak

· ISA Server

· Checkpoint

· Websense

· Kerio WinRoute

verilebililir.

Donanımsal ve Yazılımsal Firewall’lar arasındaki farkları şu şekilde sıralayabiliriz.

| Özellik | Donanımsal Firewall | Yazılımsal Firewall |

| Maliyet | Maliyetleri nettir. Kutu ve güncelleme fiyatları vardır. | Maliyet hesaplanırken uygulamanın çalışacağı donanım, işletim sistemi, veri tabanı, yedekleme maliyetleri de göz önüne alınmalı |

| Performans | Firewalla özel tasarlandığı için donanım performansları yüksektir. Ayrıca genel bir işletim sistemi olmadığından daha hızlıdır. Bazı ürünlerde birçok işlem donanım tabanlı çözüldüğünden yüksek performans sağlar. | İşletim sistemi performansı yavaşlatır. Özellikle MS Windows yüklü bilgisayarlarda donanım çözümlerinde ulaşılan performanslar çok yüksek konfigurasyonlu sunucularla bile yakalanamamaktadır. |

| Yetenek | Tüm donanım ve yazılım altyapısı ürünün kendine ait olduğundan çok yetenekli özellikler eklenebilmiştir. (PKI, LDAP, AD vb desteği gibi.) | Üzerinde çalıştığı işletim sistemine kolay entegre olur. Uygulamalarla birebir çalışabilir. (Exchange, AD gibi) |

| Güvenlik | Firewall özel tasarlandığı için güvenlik çok yüksektir. Sadece belli portlar açıktır. | İşletim sistemi ve diğer uygulamalardan kaynaklanan güvenlik açıkları çıkmaktadır. |

| Bakım | Güncelleme kolaydır. Tek bir firmware yüklenir. | Güncelleme sıkıntılıdır. Tüm uygulamaları ayrı ayrı güncellemek gerekir. |

| Kurulum | Kurulumu kolaydır. Genelde tek bir arabirim üzerinden işlemler yapılabilir | İşletim sistemi kurulumu, veri tabanı ve web server kurulumu ayrıca yapılmalıdır. Network ayarları, işletim sistemi güncellemeleri ayrıca yapılmalıdır. |

| Yükseltme | Genelde yükseltme yapılamamaktadır. bazı modellerde ram yükseltme yapılabilmektedir | Donanımın limitleri ile yükseltme yapılabilir. (işlemci, ram, disk vs) |

| Entegrasyon | Üzerinde taşıdığı tüm servisler (AV, Firewall, IDS, IPS, Filtering vb) birbirine entegre çalışır. | Farklı servisler kullanılırsa entegrasyonda sıkıntı yaşanabilir. |

| Diğer Avantajlar | Disk kullanmadıkları için arıza oranı da az olur.

Genelde daha az yer kaplarlar, daha az elektrik sarf ederler ve daha sessiz olurlar. |

Donanım Bağımsızdırlar.

Third-Party modül ve uygulamalar eklenebilir. |

| Lisans | Genelde lisans kullanıcı bazlı değildir. | Genelde kullanıcı bazlı lisanslama yapılır. |

Makalemizde inceleyeğimiz yazılımsal bir firewall olan Kerio WinRoute Firewall özellikle küçük ve orta ölçekli şirketlerin güvenlik ihtiyaçlarını karşılayabilecek düzeyde bir firewall olarak karşımıza çıkmakta.Kerio WinRoute Firewall’da bulunan özellikleri şu şekilde sıralayabiliriz.

Ø Deep inspection firewall ve Stateful network firewall özelliğinin olması

Ø Traffic policy ile yeni ve esnek kurallar oluşturabilme

Ø Intrusion prevention system (IPS) ,Saldırı önleme sistemi

Ø Anti-spoofing

Ø Firewall logging ile gerçekleşen işlemleri kayıt altına tutma

Ø Protocol inspection özelliği ile istenilen protokollerin yasaklanması

Ø VPN, VPN Client & SSL VPN ile tünel erişimleri

Ø Anti-virus koruması

· E-mail (SMTP and POP3)

· Web (HTTP)

· File Transfers (FTP)

Ø Kerio WinRoute Firewall with antivirus plug-ins

Ø Content Filter (içerik filtereleme)

Ø User traffic quota (Kullanıcılara trafik kota uygulanabilmesi)

Ø Bandwidth Limiter (Band genişliğinin ayarlanması)

Ø NAT ve Proxy server

Ø HTTP proxy ve Cache server

Ø Dial on Demand (RRAS ile tümleşik çalışma)

Kerio WinRoute Firewall şu an piyasada 6.sürümü ile bulanabilmekte.Bu sürümün demosunu indirmek için aşağıda yer alan linki kullanabilirsiniz.

http://www.kerio.eu/kwf_download.html

Kerio WinRoute Firewall’ı kurmak için gereken donanım ve sistem gereksinimleri aşağıda yer almaktadır.

· Pentium III

· 256 MB RAM

· 20MB kullanılabilir boş alan ,Loglama ve Cache için daha fazla alan önerilir.

· Minimum 2 adet network kartı

· Windows 2000/XP/2003/Vista/2008 32-bit veya 64-bit edition

Bu makaleyi yazarken kullanmış olduğum network alt yapısının görüntüsünü Şema-2’de görebilirsiniz.

Şema-2

Kerio WinRoute indirdiğimize ve network alt yapımızı hazırladığımıza göre artık ürünün kurulumundan ,yönetilmesine kadar geçen aşamalarını inceleyebiliriz.

.İndirmiş olduğumuz kurulum dosyasını çalıştırarak bir kaç saniye süren kurulum işlemini tamamlayalım. Resim-1’de kurulum sihirbazında yer alan yönergeleri izleyerek kuruluma başlıyorum.Bu kısımda lisans sözleşmesini kabul ederek bir sonraki adım olan olan kurulum dosyalarının hangi dizinde saklanacağını belirleyerek diğer bölüme geçiyorum.

Resim-1

Kurulum aşamasının bir sonraki adımlarında WinRoute yönetimi için kullanıcı ve şifre tanımlaması yapıyoruz. Daha sonraki ekran görüntüsünde WinRoute Firewall’a uzaktan erişim yapabilecek IP adresini giriyoruz. Interface tanımlamaları için adapter yüklenmesini tamamlıyoruz. Bu kısımda bir uyarı ekranı karşımıza çıkmakta, VPN adapter için yüklemenin devam etmesini sağlıyoruz. Resim-2

Resim-2

Yönetim konsoluna erişim yapıyoruz. Bu kısma daha önce oluşturmuş olduğumuz kullanıcı adı ve şifreyi girmemiz gerekmekte. Resim-3

Resim-3

Yönetim konsolu Resim-4’de görülmekte.

Resim-4

Firewall üzerinde bulunan interface’ler Resim-5’de yer almakta. Göründüğü üzere iç, dış, dial-in ve VPN Server interface’ler üzerindeki IP adresleri tanımlanmış olması gerekmekte.

Resim-5

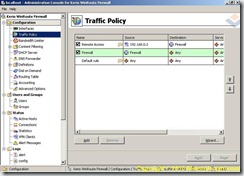

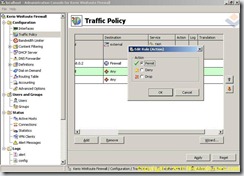

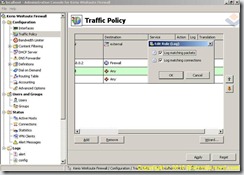

ISA Server 2004/2006’dan alışık olduğumuz Access Rule’ların bir benzeri olan Traffic Policy ile istediğimiz yasaklamaların yapılmasını sağlayabiliriz. Makalenin bir sonraki adımında bu kuralların oluşturulmasını hep birlikte inceleyeceğiz. Kurulum sırasında uzaktan erişim için IP adresi girdiğimizden dolayı Remote Access rule gelmekte. Bunun dışında yer alan iki rule ise hem Firewall’ın, hem de tüm network’ün her şeyi ile kapalı olduğunu göstermekte. ISA Server’daki gibi bu Firewall’da default’ta her şeyi kapalı olarak karşımıza çıkarmakta. Resim-6

Resim-6

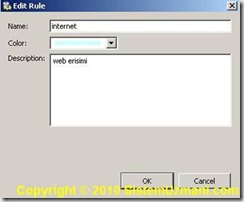

Kullanıcıların internete erişebilmeleri için Add butonuna basarak yeni bir kural oluşturma işlemine başlıyorum. Oluşturulacak olan kurala isim veriyorum burada bir renklendirme seçeneği de karşımıza gelmekte. Resim-7

Resim-7

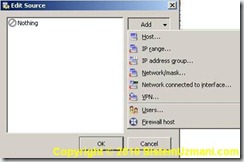

ISA Server ‘da elementleri kullanarak yazdığımız kurallar, burada da benzer bir şekilde karşımıza çıkmakta. İlk olarak kaynağımızı seçiyoruz. Resim-8

Resim-8

Ben bu kısımda iç networkü temsil eden interface’yi seçiyorum yani internal’ı. Resim-9

Resim-9

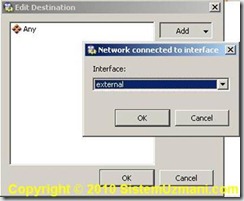

Hedef olarak interneti yani external’ı seçiyorum. Resim-10

Resim-10

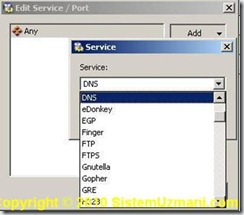

Bu kısımda iç network’te yer alan kullanıcılara açacağım port yâda servisleri belirliyorum. Ben kullanıcıların internette dolaşabilmeleri için DNS,HTTP/HTTPS’i seçiyorum.Resim-11

Resim-11

Kurala vereceğimiz izin Edit Rule (Action) bölümünden belirlenmekte. İzin kuralı olduğu için Permiti seçiyoruz. Resim-12

Resim-12

Bu kuralda gerçekleşen işlemlerin loglanıp loglanmayacağını Resim-13’deki ekran görüntüsünden belirliyoruz.

Resim-13

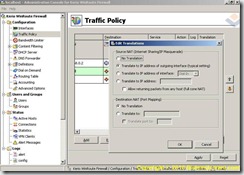

Translations işleminin nasıl olacağını belirleyebiliriz. Ben varsayılan seçenekte bırakıyorum. Resim-14

Resim-14

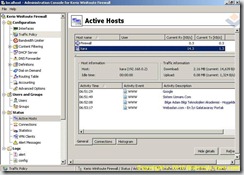

Status bölümüne gelerek Firewall üzerinde gerçekleşen işlemleri Active Hosts bölümünden izleyebiliriz. Bu bölümden hangi hostun hangi sitelere girdiğini, zamanlarını, trafik hızlarını görebiliriz. Resim-15

Resim-15

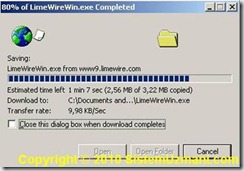

Kerio WinRoute özelliklerini sıraladığımız bölümde User traffic quota (Kullanıcılara trafik kota uygulanabilmesi) ve Bandwidth Limiter (Band genişliğinin ayarlanması) özelliklerinin olfuğundan bahsetmiştik.Bu kısımda bu özelliki inceleyeceğiz.Resim-16’da bir kullanıcının yapmış olduğu download görünmekte.

Resim-16

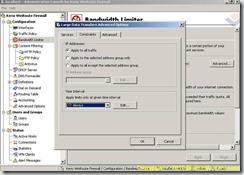

Bandwidth Limiter bölümünden upload/download hızını ve kullanıcılara ait kota boyutunuda belirleyebiliriz. Böylelikle şirket içerisinde internet hızının kullanımı belirli ölçüde kontrol altına alınmış olur. Resim-17

Resim-17

Bandwidth hızı ve kota boyutunun kimlere uygulanacağı Advanced seçeneği ile belirleyebiliriz. Resim-18

Resim-18

Ayarlamış oldğumuz bandwidth hızının uygulandığını Resim-19’da görebilirsiniz.

Resim-19

Makalemizde sizlerin firewall ihtiyacına çözüm olabilecek bir ürün olan Kerio WinRoute tanıtmaya başladım. Makalenin ikinci bölümünden firewall’ın özelliklerini incelemeye devam edeceğiz.

Kaynak:

http://www.kerio.eu/kwf_home.html

Bir Sonraki Makalede Görüşmek üzere…

Ka®a

;?>

;?>